Folge 47: Linux und Sicherheit

In dieser Folge sprechen wir über Linux sowie Sicherheit und haben uns Verstärkung in der Person von Arne Wichmann geholt.

dh-20130401-ausgabe-047.mp3 (01:59:20 Stunden, 85.9 MB)

dh-20130401-ausgabe-047.ogg (01:59:20 Stunden, 72.8 MB)

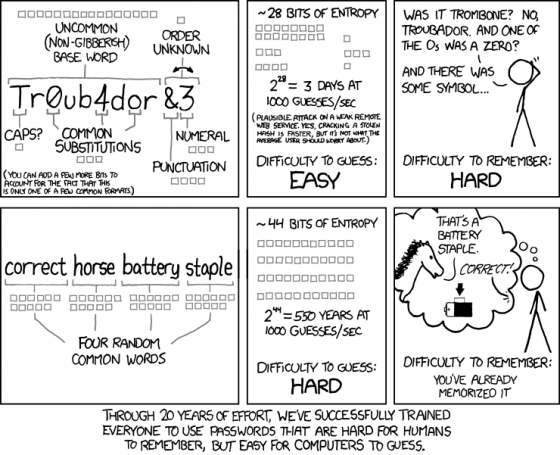

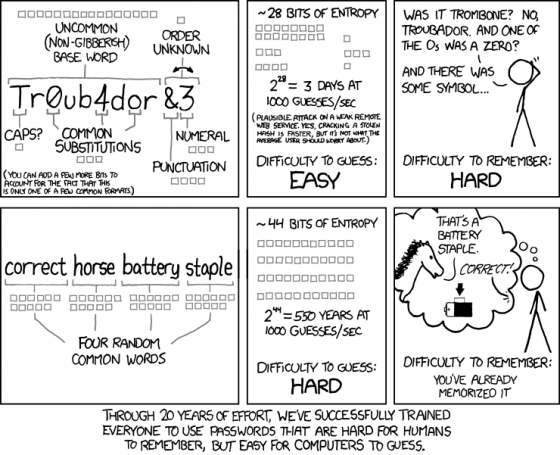

(Comic von xkcd.com - Randall Munroe, Lizenz CC-BY-NC 2.5)

Euer Feedback ist uns immer herzlich willkommen, gerne in die Kommentare, via E-Mail oder bei Google+.

Hier findet Ihr die Startzeiten der verschiedenen Themenblöcke:

~ 00:01:14 Feedback und Aufruf

~ 00:02:20 Thema Linux und Sicherheit

~ 00:09:50 Sicherheit auf der Workstation

~ 01:18:10 Sicherheit auf dem Server

~ 01:59:06 Ausblick

Links:

• Arne Wichmann

• uncomplicated Firewall, Einführung dazu im Ubuntu Wiki - grafisches Frontend Gufw

• Network Adresse Translation (NAT)

• Phishing

• Digitales Zertifikat

• Certificate Authority (CA)

• Pretty Good Privacy (PGP)

• GNU Privacy Guard (GPG)

• CAcert

• HTTPS Everywhere

• HTTPS Finder

• Secure Shell (SSH)

• Fail2ban

• Tripwire

• ClamAV

• Logcheck

• Syslog

• chroot

• Portknocking

• NoScript

• Sandbox

dh-20130401-ausgabe-047.mp3 (01:59:20 Stunden, 85.9 MB)

dh-20130401-ausgabe-047.ogg (01:59:20 Stunden, 72.8 MB)

(Comic von xkcd.com - Randall Munroe, Lizenz CC-BY-NC 2.5)

Euer Feedback ist uns immer herzlich willkommen, gerne in die Kommentare, via E-Mail oder bei Google+.

Hier findet Ihr die Startzeiten der verschiedenen Themenblöcke:

~ 00:01:14 Feedback und Aufruf

~ 00:02:20 Thema Linux und Sicherheit

~ 00:09:50 Sicherheit auf der Workstation

~ 01:18:10 Sicherheit auf dem Server

~ 01:59:06 Ausblick

Links:

• Arne Wichmann

• uncomplicated Firewall, Einführung dazu im Ubuntu Wiki - grafisches Frontend Gufw

• Network Adresse Translation (NAT)

• Phishing

• Digitales Zertifikat

• Certificate Authority (CA)

• Pretty Good Privacy (PGP)

• GNU Privacy Guard (GPG)

• CAcert

• HTTPS Everywhere

• HTTPS Finder

• Secure Shell (SSH)

• Fail2ban

• Tripwire

• ClamAV

• Logcheck

• Syslog

• chroot

• Portknocking

• NoScript

• Sandbox

Trackbacks

PodUnion am : PodUnion via Twitter

Vorschau anzeigen

Neue #Podcast Folge von #DeimHart produziert von @ddeimeke und @thurgau: Folge 47: Linux und Sicherheit http://t.co/hYZaOE5CU8 #PodUnion

Srevilo am : Srevilo via Twitter

Vorschau anzeigen

Folge 47: #Linux und Sicherheit http://t.co/DsNQtRGVZK !deimhart

hoersuppe.de am : PingBack

Vorschau anzeigen

hoersuppe.de am : PingBack

Vorschau anzeigen

freak___out am : freak___out via Twitter

Vorschau anzeigen

Höre gerade #DeimHart 47 Linux und Sicherheit…sehr interessant http://t.co/1Avd4a8rpm #Linux

Kommentare

Ansicht der Kommentare: Linear | Verschachtelt

Heinz Böttjer am :

Papst: Ja wir haben, Nein nicht der vorhergesagte.

Wetter: Hier in Bremen ist der Winter leider noch nicht vorbei.

Wäre doch mal ein Thema "Warum bei der Klimaerwärmung die Winter kälter werden"

Dirk Deimeke am :

Die Durchschnittstemperatur ist über das Jahr gerechnet nahezu konstant. Wenn es also einen heissen Sommer hat, gibt es fast immer einen kalten Winter. Wie sich das begründen lässt, weiss ich nicht.

Allerdings ist es schon beeindruckend, wenn man denkt, dass bei einer nur um ein Grad höheren Durchschnittstemperatur noch Nilpferde im Rhein gelebt haben ...

Fjunchclick am :

Zum Thema:

Wieder mal eine sehr gute Folge.

Dirk Deimeke am :

Frank Emter am :

Gruß

Frank Emter

Dirk Deimeke am :

Martin am :

Dirk Deimeke am :

Martin am :

Dirk Deimeke am :

Martin am :

Gestern beispielsweise erstellte ich einen neuen Microsoft-Account und nutzte dafür wie gewohnt ein langes Passwort, das meine Passwort-Verwaltung generiert hatte. Erst teilte mir Microsoft mit, die Länge sei ab 16 Zeichen beschränkt und danach durfte ich mit Trial und Error herausfinden, welche Zeichen unerwünscht waren …

Dirk Deimeke am :

1000 Zeichen für ein Passwort zu reservieren, halte ich aber auch für falsch. Alleine die Länge des Eingabefeldes schlägt dann alles andere ...

DrCRAZY am :

Wollte mich mal ganz kurz für diese Folge (okay die anderen auch) bedanken. Es macht immer wieder Spaß sich hin zu setzen und DeimHart zu hören.

Auch dieser Folge konnte ich dann eine menge Ansätze mitnehmen, über die ich so noch gar nicht nachgedacht hatte. (bsp. Kein Root von außen beim einloggen auf dem Server via SSH)

Danke, freue mich auf die Folge II zur Sicherheit unter Linux.

Dirk Deimeke am :

Martin am :

Roman Hanhart am :

Martin am :

Dirk Deimeke am :

Gerade die Geräte, die die sensibelsten Daten beinhalten, sind am schlechtesten geschützt.

Ben am :

Danke für die tolle Themen Folge...

Bitte Teil 2 produzieren und Mut zum 4h Podcast...

Danke Danke Danke Danke

Dirk Deimeke am :

Wir arbeiten daran

Olli am :

da kann ich mich nur anschließen! Tolle Folge bei der man viel lernen konnte! Bei längeren Sendungen könntet ihr evtl. noch mehrere Zeitmarken angeben, dann würde man sich etwas leichter tun, wenn man nach einer bestimmten Stelle sucht.

Mit was für Tools habt ihr denn eure Debian Notebooks verschlüsselt? Habt ihr nur die Home Partition oder die gesamte Platte verschlüsselt?

Grüße,

Olli

Dirk Deimeke am :

Ich benutze encfs für einzelne Verzeichnisse und (ich meine) dmcrypt für das Notebook.

Christoph am :

eine Folge zu IPv6 fände ich super. Ich wollte mich immer schon mal mit dem Thema tiefer beschäftigen. Was mir noch fehlt ist so eine Grobe Übersicht, was ist neu/anders als bei IPv6. Bei sowas finde ich einen Podcast immer ganz schön. Er kann sicherlich nicht die volle Bandbreite von IPv6 abdecken aber zeigt so die Sachen die in der Praxis relevant sind und wo man sich auf jeden Fall tiefer beschäftigen sollte.

Eine Lösung des hier häufiger angesprochenen Passwort Problems für Webservices wären doch die Public/Private Keys die auch bei SSH zur Anwendung kommen. Ich bin da jetzt gerade nicht so drin, ist das einfach nur "DAU unfreundlich" für die normalen User oder gibt es da andere praktische Probleme?

mfg Christoph

Florian am :

Bei neuen Login-Techniken bin ich aber eher für einen sicheren Einmal-Login wie bei Persona (Firefox) oder OpenId. Ich schick im Moment die meisten (eher unwichtigen) Passwörter an Lastpass, ist einfach praktisch, aber so ganz zufrieden bin ich damit nicht, die Passwörter in die Cloud zu schicken.

Dirk Deimeke am :

CAcert bietet auch Login per Zertifikat an.

Dirk Deimeke am :

Bei Webservices kannst Du alles mit Zertifikaten lösen, auch die Clients. Das ist ähnlich zu Keys, aber nicht genau das gleiche.

Raiden am :

http://www.youtube.com/watch?feature=player_embedded&v=dcjViYTDk-A

Dirk Deimeke am :

Florian am :

Ein paar Sachen kannte ich noch nicht, einige andere zur Absicherung von SSH benutze ich schon für meinen Mailserver. Fand ich auch gut, dass ihr zwischendurch immer nochmal "die erste Zeile aus Wikipedia", also eine kleine Einführung zu den Themen, gegeben habt -> selbst wenn ich schon mal was davon gehört habe, gibt das einen kleinen Gedächtnisanstoß.

IPv6 ist ein super Thema, vielleicht könnt ihr mal diskutieren, was sich dadurch in der Technik ändert, wie sich das für normale Benutzer (hinsichtlich Privatsphäre und so) oder Admins (Konfiguration der Tools) ändert. Dass die Adresse 4-mal so lang ist, ist wohl nicht das einzige Problem - ist mit Sicherheit ein breites Thema, vielleicht findet ihr ja Teile die ihr in einem Podcast darstellen wollt.

Roman Hanhart am :

Danke für das Kompliment! Freut mich sehr, dass Dir die Folge etwas gebracht hat. Ja, IPv6 ist eine sehr grosses Thema. Wir werden uns dem mit Bestimmtheit annehmen und wohl nicht nur mit einer Folge.

Fuchsi am :

bin zwar mit eurer Sendung noch nicht ganz durch, aber wollte schon einmal anmerken, dass ich eure Sendungen sehr interessant finde und ihr immer sehr interessante Gäste habt.

Als Hinweis zu "Leben an der Konsole" ist mit vor ein paar Tagen folgendes über den Weg gelaufen, was ich irgendwie passend fine:

#telnet towel.blinkenlights.nl

Viele Grüße und macht weiter so!

Fuchsi

Dirk Deimeke am :

Halim Salin am :

Dirk Deimeke am :

Halim Sahin am :

Programm denyhosts.

Wenn z. B. jemand sich als root auf dem ssh server anmelden möchte, wird er direkt in die hosts.deny eingetragen.

Wie wir ja in Folge 47 gehört haben, hat sich eigentlich ja niemand als root von außen anzumelden

Dirk Deimeke am :

Nehmen wir einmal an, Dein Nachbar und Du seid beide bei Provider A. Dein Nachbar versucht sich als root anzumelden und seine IP wird gesperrt. Nach der nächtlichen Trennung bekommst Du die IP-Adresse, die vorher Dein Nachbar hatte. Damit kommst Du dann gar nicht mehr auf den Server.

Halim Sahin am :

# PURGE_DENY: removed HOSTS_DENY entries that are older than this time

# when DenyHosts is invoked with the --purge flag

#

Für Server mit einer fest IP ist es schon recht gut geeignet.

Dirk Deimeke am :